ESET alerta: trojan Emotet faz campanha massiva de spam

A ESET, empresa líder em detecção proativa de ameaças, revela que após um período de baixa atividade, os cibercriminosos por trás da ameaça Emotet lançaram uma nova campanha de spam em grande escala.

O que é o Emotet?

Emotet é uma família de trojans bancários, conhecida por sua arquitetura modular, técnica de persistência e de autopropagação semelhante à dos worms.

A ameaça é propagada por meio de campanhas de spam usando uma variedade de disfarces para legitimar seus anexos maliciosos.

Após um período de baixa atividade, os cibercriminosos por trás da ameaça bancária Emotet fizeram uma campanha de spam em grande escala.

O trojan é frequentemente usado como um downloader ou como um dropper para payloads secundárias potencialmente mais prejudiciais.

Devido ao seu alto potencial destrutivo, o Emotet foi objeto de um comunicado do CERT dos EUA em julho de 2018.

O continente americano é uma das áreas com maior atividade

A nova campanha

De acordo com a telemetria da ESET, a última atividade do Emotet ocorreu em 5 de novembro de 2018 após um período de baixa atividade.

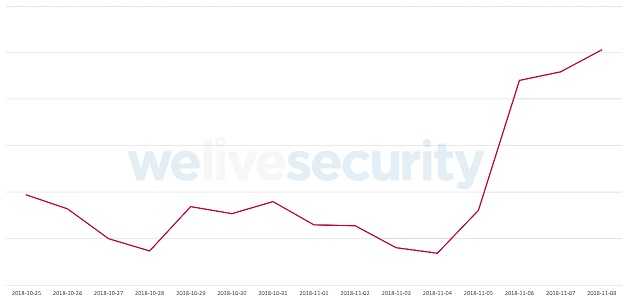

A Figura 1 mostra um pico na taxa de detecção do Emotet no início de novembro de 2018, assim como foi visto em dados da análise feita pela empresa de segurança.

Figura 1 – Visão geral da detecção do Emotet nas últimas duas semanas pelos produtos de detecção da ESET

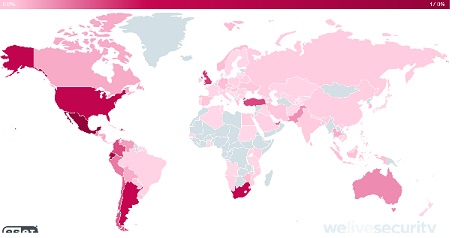

Verificando essas detecções por país, como mostra a figura 2, esta última campanha do Emotet parece estar mais ativa nas Américas, no Reino Unido, na Turquia e na África do Sul.

Figura 2 – Distribuição das detecções do Emotet, realizadas pela ESET, em novembro de 2018 (incluindo tanto as detecções de arquivos quanto as de rede)

Campanha de novembro

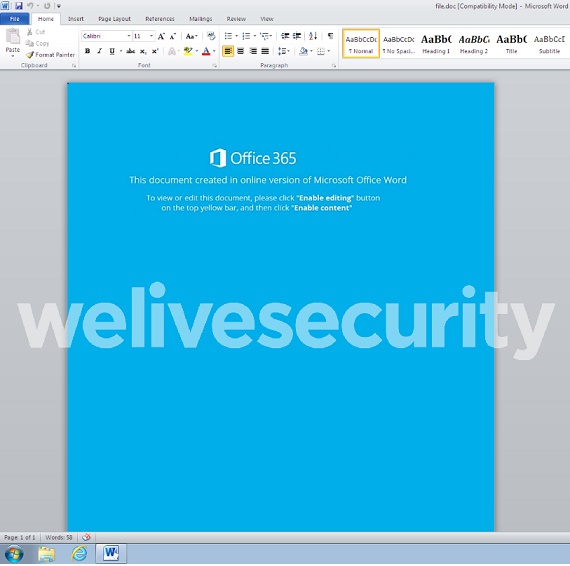

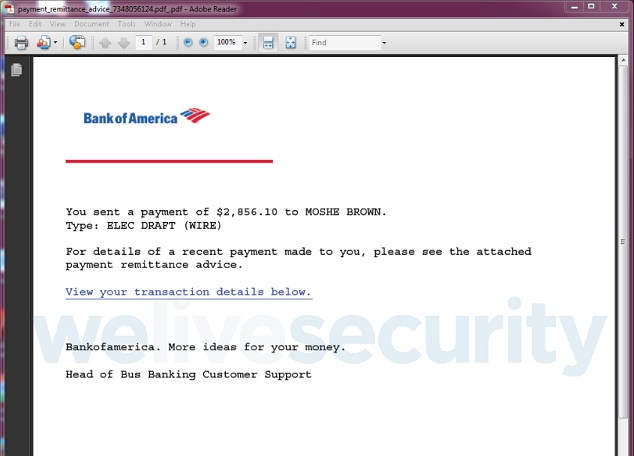

Na campanha de novembro de 2018, o Emotet fez uso de anexos maliciosos em Word e PDF que foram apresentados como notas fiscais, notificações de pagamento, alertas de conta bancária, entre outros, e que simulavam ser de empresas legítimas.

Como alternativa, os e-mails continham links maliciosos em vez de anexos.

Os assuntos usados nos e-mails da campanha sugerem que os alvos de ataques escolhidos são usuários de países onde os usuários falam em inglês e o alemão.

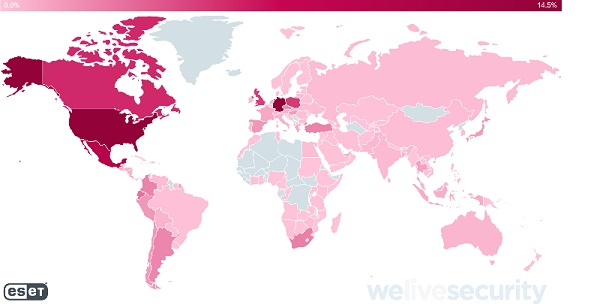

A Figura 3 mostra a atividade do Emotet em novembro de 2018 na perspectiva da detecção de documentos.

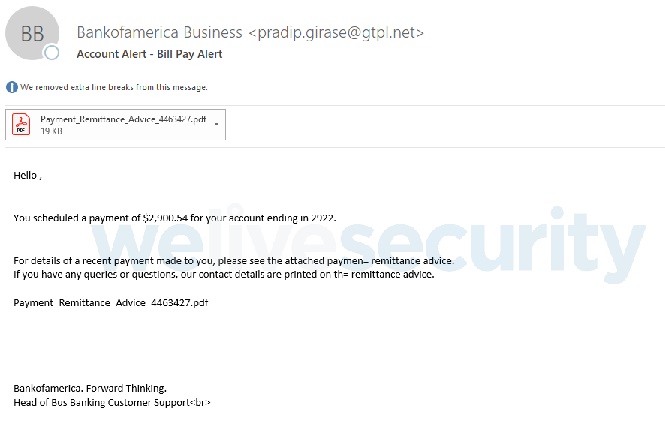

As Figuras 4, 5 e 6 são exemplos de e-mails e anexos desta campanha.

Figura 3 – Distribuição das detecções realizadas pela ESET de documentos relacionados ao Emotet em novembro de 2018

Figura 4 – Exemplo de spam usado na última campanha do Emotet

Figura 5 – Exemplo de um documento malicioso do Word usado na última campanha do Emotet

Figura 6 – Exemplo de um PDF malicioso usado na última campanha do Emotet

Nesta campanha de novembro de 2018, o ataque começa com a vítima abrindo um Word ou PDF malicioso que vem como um anexo em um spam que parece ser de uma empresa legítima e conhecida.

Seguindo as instruções do documento, a vítima ativa as macros no Word ou clica no link dentro do PDF.

Em seguida, o payload do Emotet é instalado e executado, estabelece persistência no computador e relata que o ataque foi realizado com sucesso para o seu servidor C&C.

Imediatamente depois, a vítima recebe instruções sobre quais módulos de ataque e payloads secundárias deve baixar.

Os módulos ampliam as funcionalidades dos payloads iniciais com os seguintes recursos:

Roubo de dados de acesso, propagação na rede, coleta de informações sensíveis, encaminhamento de portas, entre outros.

No caso dos payload secundárias, o Emotet foi visto droppeando o TrickBot e o IcedId em máquinas comprometidas.

Conclusão

Este aumento recente na atividade do trojan bancário simplesmente mostra que essa ameaça continua ativa.

O que gera uma preocupação crescente devido à recente atualização de seus módulos.

Os sistemas da ESET detectam e bloqueiam os componentes do Trojan.

Para mais informações, acesse o portal de notícias da ESET em: https://www.welivesecurity.com/br/2018/11/13/trojan-emotet-lanca-nova-campanha-massiva-de-spam/

Visite-nos em: @eset_brasil /company/eset-brasil

Sobre a ESET

Desde 1987, a ESET® desenvolve soluções de segurança que ajudam mais de 100 milhões de usuários a usar tecnologia com segurança.

Seu portfólio de soluções oferece às empresas e aos consumidores em todo o mundo um equilíbrio perfeito de desempenho e proteção proativa.

A empresa possui uma rede global de vendas que abrange 180 países e tem escritórios em Bratislava, São Diego, Cingapura, Buenos Aires, Cidade do México e São Paulo. Para mais informações, visite http://www.eset.com.br/ ou nos siga no LinkedIn, Facebook e Twitter.

Desde 2004, a ESET opera na América Latina, onde conta com uma equipe de profissionais capacitados a responder às demandas do mercado local de forma rápida e eficiente, a partir de um Laboratório de Pesquisa focado na investigação e descoberta proativa de várias ameaças virtuais.

Copyright © 1992–2017 ESET.

Todos os direitos reservados. ESET e NOD32 são marcas registradas da ESET. Outros nomes são marca registrada de suas respectivas empresas.