Novo trojan espião SparkKitty se infiltra na App Store e no Google Play para roubar dados de usuários

Pesquisadores da Kaspersky descobriram um novo trojan espião chamado SparkKitty, que ataca smartphones com sistemas operacionais iOS e Android. Esse malware envia aos criminosos imagens do telefone infectado e informações sobre o dispositivo. O trojan estava embutido em aplicativos relacionados a criptomoedas e apostas, além de um app do TikTok trojanizado (que contém trojan) distribuído tanto na App Store quanto no Google Play, além de sites fraudulentos. Os especialistas sugerem que o objetivo dos criminosos é roubar ativos em criptomoedas.

Kaspersky detecta o SparkKitty, um malware que se esconde em aplicativos móveis para acessar fotos dos usuários e extrair dados ligados às criptomoedas

A Kaspersky notificou o Google e a Apple sobre os aplicativos maliciosos. Alguns detalhes técnicos indicam que essa nova campanha pode estar relacionada ao SparkCat, um trojan detectado anteriormente e que foi o primeiro de seu tipo a atacar dispositivos iOS. O SparkCat incluía uma função de Reconhecimento Ótico de Caracteres (OCR), que permitia revisar galerias de imagens e roubar capturas de tela com frases de recuperação de carteiras de criptomoedas ou senhas. O caso do SparkKitty marca a segunda vez em um ano que especialistas da Kaspersky detectam um trojan ladrão na App Store.

Na App Store, o trojan SparkKitty se disfarçava como um aplicativo relacionado às criptomoedas chamado 币coin.

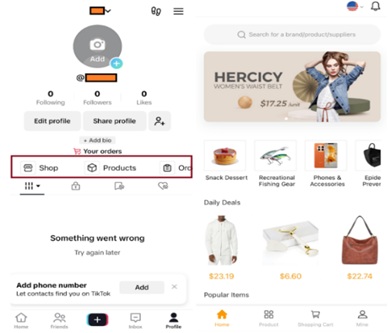

Em páginas de phishing que imitavam a loja oficial de aplicativos da Apple, o malware era distribuído com aparência de aplicativos de TikTok e apostas.

Páginas falsas que simulavam a App Store promoviam a instalação de um suposto app do TikTok usando ferramentas de desenvolvedores, incluindo uma loja integrada no app modificado, que aceitava apenas pagamentos em criptomoedas.

Espalhado por sites falsos

“Um dos métodos utilizados pelos criminosos para distribuir o trojan foi por meio de sites falsos, nos quais tentavam infectar iPhones das vítimas. Embora o iOS limite a instalação de apps fora da App Store, existem métodos legítimos para isso, como o uso de perfis de provisionamento e ferramentas para desenvolvedores. Essa campanha abusou justamente desses mecanismos: os criminosos se aproveitaram de certificados empresariais para distribuir apps maliciosos.

No caso da versão infectada do TikTok, que funcionava como uma modificação do aplicativo, durante o processo de login, o malware não apenas roubava fotos da galeria do dispositivo, como também inseria links para uma loja suspeita dentro do perfil do usuário. Essa loja aceitava apenas criptomoedas como forma de pagamento, o que reforça as suspeitas de uso malicioso”, afirma Leandro Cuozzo, analista de Segurança do time Global de Pesquisa e Análise para América Latina da Kaspersky.

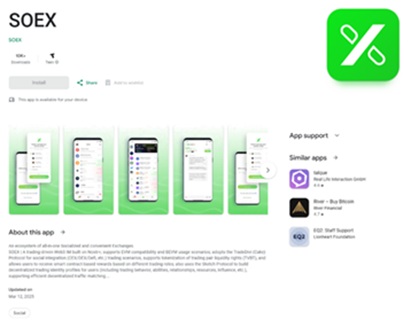

No caso do sistema Android, os criminosos miraram usuários tanto por meio de sites de terceiros quanto via Google Play, disfarçando o malware como diferentes serviços de criptomoedas. Por exemplo, um dos aplicativos infectados — um mensageiro chamado SOEX com função de troca de criptomoedas — foi baixado mais de 10 mil vezes pela loja oficial.

Arquivos APK de apps infectados

Os especialistas também encontraram arquivos APK de apps infectados (que podem ser instalados diretamente em celulares Android sem passar pelas lojas oficiais) em sites de terceiros provavelmente ligados à campanha maliciosa. Esses apps eram apresentados como projetos de investimento em criptomoedas. Os sites que hospedavam essas aplicações eram promovidos em redes sociais, incluindo o YouTube.

“Uma vez instalados, os aplicativos funcionavam conforme descrito, no entanto, em segundo plano enviavam aos criminosos as fotos da galeria do telefone. Com isso, eles podem tentar encontrar dados confidenciais nas imagens, como frases de recuperação de carteiras de criptomoedas, para acessar os ativos das vítimas. Existem indícios indiretos de que os criminosos estão interessados nos ativos digitais das pessoas: muitos dos apps infectados estavam relacionados às criptomoedas, e o app do TikTok trojanizado também tinha uma loja integrada que aceitava apenas cripto como forma de pagamento”, acrescenta o especialista.

Para evitar se tornar vítima do malware SparkKitty, os especialistas da Kaspersky recomendam:

Se você instalou algum dos aplicativos infectados, remova-o do seu dispositivo e não o utilize novamente até que seja publicada uma atualização que comprove a remoção da funcionalidade maliciosa.

Se um aplicativo solicitar acesso à sua galeria de fotos, certifique-se de que ele realmente precisa disso. Conceder permissões desnecessárias pode facilitar o roubo de imagens com informações sensíveis.

Evite armazenar capturas de tela com informações confidenciais na galeria, como frases de recuperação de carteiras de criptomoedas ou senhas. As senhas, por exemplo, podem ser armazenadas em aplicativos especializados como o o Kaspersky Password Manager

Use um software de cibersegurança confiável, como Kaspersky Premium, que, que pode prevenir infecções por malware. Devido à arquitetura do sistema operacional da Apple, a solução da Kaspersky para iOS exibe um alerta caso detecte uma tentativa de envio de dados ao servidor do criminoso e bloqueia essa conexão.

Para acessar o relatório completo sobre esse ataque, consulte Securelist.com.

Sobre a Kaspersky

A Kaspersky é uma empresa global de cibersegurança e privacidade digital fundada em 1997. Com mais de um bilhão de dispositivos protegidos contra ciberameaças emergentes e ataques direcionados, seu profundo conhecimento do panorama de inteligência de ameaças e a sua experiência em segurança estão constantemente se transformando em soluções e serviços inovadores para proteger empresas, infraestruturas críticas, governos e pessoas em todo o mundo. O portfólio abrangente de segurança da empresa inclui proteção líder para endpoint, produtos e serviços de segurança especializados, bem como soluções de Ciberimunidade para combater ameaças digitais sofisticadas e em evolução. Ajudamos mais de 200.000 clientes corporativos a proteger o que lhes é mais importante.

Mais informações no site.