A Trend Micro detecta malware para Android: FakeSpy rouba dados de usuários a partir de SMS

Utilizar aplicativos móveis legítimos para proliferar ameaças é um modus operandi comum dos cibercriminosos:

Os hackers se baseiam na popularidade dos apps e, ao alcançar suas vítimas, utilizam o golpe para roubar informações ou distribuir payloads.

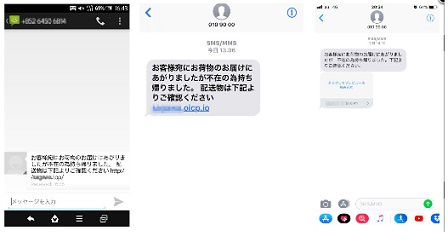

Amostras de SMS’s contendo malwares

O Malware controla remotamente dispositivos infectados e pode servir como vetor para Trojan bancário

De acordo com a Trend Micro – empresa especializada na defesa de ameaças digitais e segurança na era da nuvem – para distribuir seus aplicativos maliciosos, os cibercriminosos geralmente usam mercados de aplicativos de terceiros.

No entanto, em operações como as que distribuíam CPUMINER, BankBot e MilkyDoor, hackers tentavam publicar seus aplicativos no Google Play ou na App Store.

A Trend Micro constatou também uma abordagem mais sutil que envolve o SmiShing para direcionar possíveis vítimas a páginas maliciosas.

Mensagens como ponto de entrada

Recentemente, a Trend Micro observou uma campanha que utiliza mensagens SMS como um ponto de entrada para roubar informações do dispositivo infectado. Chamado de FakeSpy (a Trend Micro detectou essa ameaça como ANDROIDOS_FAKESPY.HRX).

O FakeSpy é capaz de roubar mensagens de texto, assim como informações de contas, contatos e registros de chamadas armazenados no dispositivo infectado.

O FakeSpy também pode servir como um vetor para um trojan bancário

(ANDROIDOS_LOADGFISH.HRX).

Embora atualmente esteja limitado a infectar usuários falantes dos idiomas japonês e coreano, não será de se surpreender que o FakeSpy estenda o seu alcance, dada a maneira como os autores da ameaça ajustam ativamente as configurações do malware.

Corrente de Ataque

As vítimas recebem uma mensagem de texto (que se passa por uma mensagem legítima) de uma empresa japonesa de logística e transporte solicitando que os destinatários cliquem no link do SMS, conforme mostrado na Figura 1.

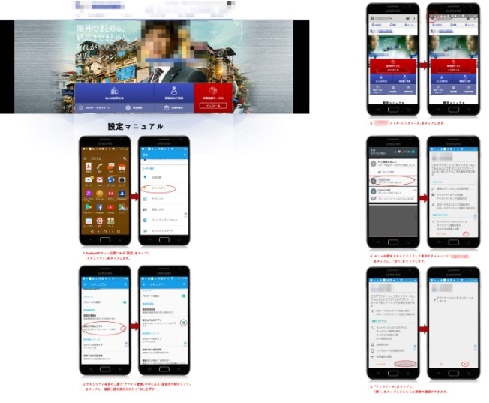

O link os redirecionará para a página da Web mal-intencionada e ao, clicar em qualquer botão, o comando solicitará que os usuários baixem um pacote de aplicativo Android (APK).

A página da Web também tem um guia, escrito em japonês, sobre como baixar e instalar o aplicativo.

Uma análise mais detalhada indica que esta campanha, também tem como alvo, usuários sul-coreanos e está ativa desde outubro de 2017.

Para usuários coreanos, o malware de roubo de informações aparece como um aplicativo para várias empresas locais de serviços financeiros ao consumidor.

Ao segmentar usuários japoneses, ele se apresenta como aplicativos para empresas de transporte, logística, correio e comércio eletrônico, um serviço de telecomunicações móveis e um varejista de roupas.

Instruções da página maliciosa com instruções para instalar aplicação

Instruções da página maliciosa com instruções para instalar o app

Análise técnica

As configurações do FakeSpy, assim como o servidor de comando e controle (C&C), são criptografadas para evitar a detecção.

Uma vez iniciado, o FakeSpy começará a monitorar as mensagens de texto que o dispositivo afetado recebe.

Tela capturada

Capturas de tela de aplicativos maliciosos em coreano Korean (esq.) e japonês (centro, dir.)

Essas mensagens SMS são roubadas e carregadas no C&C.

Para manipular as funções internas do aplicativo, fazer o download e executar o JavaScript em um site remoto, o FakeSpy também utiliza a ponte JavaScript (JavaScriptInterface).

Os comandos do FakeSpy incluem adicionar contatos ao dispositivo, configurá-lo para silenciar, redefinir o dispositivo, roubar mensagens SMS armazenadas e informações do dispositivo e atualizar suas próprias configurações.

FakeSpy como um vetor para um trojan bancário

Além do roubo de informações, o FakeSpy também pode verificar se existem aplicativos de Internet Banking no dispositivo.

Se corresponderem aos aplicativos de interesse do FakeSpy, eles serão substituídos por versões falsificadas que imitam as interfaces do usuário (UI).

Em seguida, os usuários recebem uma notificação pedindo que digitem suas credenciais devido a atualizações feitas no aplicativo para solucionar vazamentos de informações.

Ele também avisa os usuários que sua conta poderá ser bloqueada.

As informações roubadas são enviadas ao servidor C&C assim que os usuários clicam no botão de login. Além de aplicativos bancários on-line, também verifica aplicativos usados para comércio de moedas digitais.

Abordagens para ocultar a detecção

Para evitar ainda mais a detecção, o endereço do servidor C&C configurado nos aplicativos é atualizado pelo menos uma vez por dia.

É importante notar também que os cibercriminosos por trás do FakeSpy são ativos, pelo menos com base em suas atividades em fóruns e nas URLs relacionadas que registram para hospedar seu malware.

Melhores práticas

O SMiShing não é um novo vetor de ataque, mas com engenharia social, ele pode atrair ou obrigar as vítimas a distribuir dados pessoais ou corporativos, ou direcioná-las para sites de hospedagem de malware.

É importante que os usuários pensem antes de clicar, façam o download somente em lojas de aplicativos oficiais e atualizem regularmente as credenciais e os sistemas operacionais e aplicativos do dispositivo. Verifique se existem sinais indicadores de phishing, como erros gramaticais ou certos caracteres usados para falsificar uma URL legítima e, mais importante, tenha cuidado com mensagens não solicitadas que passem a sensação de urgência.

Soluções Trend Micro

O Trend Micro ™ Mobile Security para Android ™ (também disponível no Google Play) bloqueia aplicativos maliciosos que podem explorar esta vulnerabilidade.

Os usuários finais e as empresas também podem se beneficiar de seus recursos de segurança em várias camadas que protegem os dados e a privacidade do dispositivo e os protegem contra ransomware, sites fraudulentos e roubo de identidade.

Para organizações, o Trend Micro ™ Mobile Security fornece gerenciamento de dispositivos, conformidade e aplicativos, proteção de dados e configuração, além de proteger dispositivos de ataques que aproveitam vulnerabilidades, impedindo o acesso não autorizado a aplicativos, bem como detectando e bloqueando malwares e sites fraudulentos.

O Serviço Móvel de Reputação de Aplicativos (MARS) da Trend Micro abrange ameaças Android e iOS usando as principais tecnologias de sandbox e aprendizado de máquina.

Ele pode proteger os usuários contra malware, explorações conhecidas e de zero day, vazamentos de privacidade e vulnerabilidade de aplicativos.

Sobre a Trend Micro

A Trend Micro Incorporated, líder global em soluções de segurança cibernética, ajuda a proporcionar um mundo seguro para a troca de informação digital.

Nossas soluções inovadoras para os consumidores, empresas e governos fornecem segurança em camadas para datacenters, ambientes em nuvem, redes e endpoints.

Otimizadas para os principais ambientes, incluindo a Amazon Web Services, Microsoft®, VMware® e outros mais, nossas soluções permitem que as organizações automatizem a proteção de informações valiosas contra as ameaças atuais.

Todos os nossos produtos trabalham em conjunto para facilitar o compartilhamento de inteligência de ameaças e fornecer uma defesa contra ameaças conectada com visibilidade e controle centralizados, permitindo uma melhor proteção melhor e mais rápida.

Dentre os clientes Trend Micro, estão 45 dos 50 principais da lista top 50 Fortune ® Global 500 companies e 100% das 10 maiores empresas globais dos setores automotivo, bancário, telecomunicações e petróleo

Com cerca de 6.000 funcionários em mais de 50 países e a mais avançada inteligência de ameaças globais do mundo, a Trend Micro permite que as organizações se mantenham seguras em um mundo conectado.

Para mais informações, visite www.trendmicro.com.